По всем вопросам обращайтесь на: info@litportal.ru

(©) 2003-2024.

✖

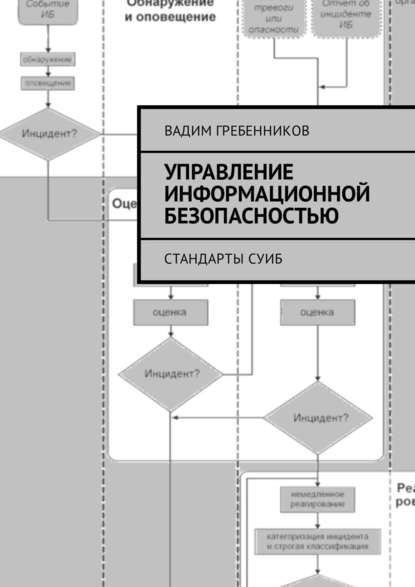

Управление информационной безопасностью. Стандарты СУИБ

Автор

Год написания книги

2018

Настройки чтения

Размер шрифта

Высота строк

Поля

Владельцы информационных активов должны нести ответственность за их классификацию.

Схема классификации информации должна содержать правила и критерий пересмотра классификации с течением времени. Уровень защиты в схеме должен быть установлен путем анализа конфиденциальности, целостности и доступности и других требований к информации. Схема должна соответствовать правилам разграничения доступа.

Информация может перестать быть конфиденциальной по истечении некоторого периода времени и становится общедоступной. Эти аспекты необходимо принимать во внимание, поскольку присвоение более высокой категории может привести к реализации избыточных мер защиты и, как следствие, дополнительным расходам.

Каждый уровень должен иметь название в контексте применения схемы классификации.

Схема должна способствовать во всей организации тому, чтобы каждый мог классифицировать информацию и связанные с ней активы, иметь общее понимание требований защиты и применять надлежащую защиту.

Классификация должна быть включена в процессы организации и быть согласованной по всей организации. Результаты классификации должны показывать ценность активов в зависимости от их чувствительности и критичности для организации, например, конфиденциальности, целостности и доступности. Результаты классификации должны обновляться в соответствии с изменениями ценности, чувствительности и критичности активов на протяжении всего их жизненного цикла.

Классификацию проводят люди, работающие с информацией и четко осознающие, как ее обрабатывать и защищать. Создание информационных групп со схожей защитой требует и определяет процедуры ИБ, применимые для всей информации в каждой группе. Такой подход снижает необходимость оценки риска и поиска мер защиты в каждом конкретном случае.

Информация может перестать быть чувствительной или критичной после определенного периода времени, например, когда станет публичной. Такие аспекты надо принимать во внимание, поскольку избыточная классификация может приводить к внедрению ненужных мер защиты и дополнительным расходам, а недостаточная – подвергать опасности достижение бизнес-целей.

Схема классификации конфиденциальности информации может содержать, например, четыре следующих уровня:

– разглашение не приносит вреда;

– разглашение вызывает небольшое затруднение и оперативное неудобство;

– разглашение имеет серьезное короткое влияние на операции или тактические цели;

– разглашение имеет серьезное влияние на долговременные стратегические цели или подвергает деятельность организации риску.

Маркировка информации

Меры и средства

Соответствующий набор процедур маркировки информации должен быть разработан и внедрен в соответствии со схемой ее классификации, принятой в организации.

Рекомендации по реализации

Процедуры маркировки должны охватывать информацию и связанные с ней активы как в физической, так и в электронной форме. Маркировка должна отражать установленную схему классификацию. Метки должны быть легко распознаваемыми.

Процедуры должны указывать, где и как наносить метки с учетом видов доступа к информации или обработки активов в зависимости от типов носителя. Процедуры должны определять, когда маркировка не применяется, например, для неконфиденциальной информации, для снижения нагрузок.

Сотрудники и подрядчики должны быть осведомлены о процедурах маркировки.

Выходные данные ИС, содержащие информацию, классифицированную как чувствительную или критичную, должны иметь соответствующую классификационную метку.

Маркировка классифицированной информации является ключевым требованием для соглашений по распространению информации. Физические метки и метаданные являются общепризнаной формой маркировки.

Обработкаактивов

Меры и средства

Процедуры обработки активов должны быть разработаны и внедрены в соответствии со схемой классификации информации, принятой в организации.

Рекомендации по реализации

Процедуры должны быть установлены для обработки, хранения и передачи информации в соответствии с ее классификацией.

Необходимо рассмотреть следующие рекомендации:

– ограничения доступа в соответствии с требованиями защиты для каждого уровня классификации;

– ведение формальной записи авторизованных получателей активов;

– соответствие защиты любых копий информации уровню защиты исходной информации;

– хранение ИТ активов в соответствии с рекомендациями изготовителей;

– четкая маркировка всех копий носителей информации для авторизованного получателя.

Для каждого уровня классификации должны быть определены процедуры доступа и использования информационных активов, включающие безопасную обработку, хранение, передачу, присвоение и снятие грифа секретности, а также уничтожение. Сюда следует также отнести процедуры по обеспечению регистрации любого события, имеющего значение для ИБ, и хранению этих данных.

Сотрудники и представители внешних организаций, имеющие право доступа к активам организации, должны быть осведомлены о существующих ограничениях по использованию разных видов информационных активов в соответствии со схемой их классификации и маркировки, принятой в организации. Они должны нести ответственность за использование ими активов организации.

4.3. Безопасность носителей информации

Цель: Предотвратить несанкционированные действия с информацией, хранящейся на носителях информации.

Безопасность носителей информации обеспечивают следующие мероприятия:

– управление носителями;

– уничтожение носителей;

– транспортировка носителей.

Управление носителями

Меры и средства

Должны быть внедрены процедуры управления носителями информации в соответствии со схемой классификации, принятой в организации.

Рекомендации по реализации

Необходимо рассмотреть следующие рекомендации:

– в случае ненужности содержание перезаписываемого носителя, который будет вынесен за пределы организации, необходимо уничтожить без возможности восстановления;

– при необходимости, носители, выносимые за пределы организации, должны требовать авторизацию, и запись таких выносов следует хранить для аудита;

– все носители информации должны храниться в сейфе, безопасной среде в соответствии с рекомендациями изготовителей;

– если конфиденциальность и целостность данных считается важным, для их защиты на носителе должны использоваться средства криптографии;