По всем вопросам обращайтесь на: info@litportal.ru

(©) 2003-2024.

✖

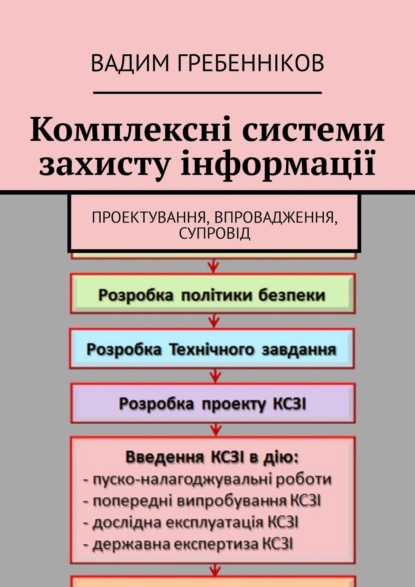

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Настройки чтения

Размер шрифта

Высота строк

Поля

Коли намiченi заходи прийнятi, необхiдно перевiрити iх дiевiсть, наприклад, зробити автономне та комплексне тестування програмно-технiчного механiзму захисту. Якщо перевiрка виявила, що в результатi проведеноi роботи залишковi ризики знизилися до прийнятного рiвня, то можна визначити дату найближчоi переоцiнки, якщо нi – слiд проаналiзувати допущенi помилки i провести повторне оцiнювання ризикiв.

2.3. Обробка ризикiв

Обробкаризикiв здiйснюеться у такiй послiдовностi:

– вибiр варiанту обробки ризику;

– реалiзацiя обраного варiанту;

– оцiнка залишкового ризику.

Для обробки ризикiв е 4 варiанти:

1) зниження;

2) збереження;

3) уникнення;

4) перенесення.

Зниження ризику

Якщо рiвень ризику е неприйнятним, приймаеться рiшення про зниження ризику, що реалiзуеться шляхом впровадження необхiдних заходiв i засобiв захисту. Їх ефективнiсть при обробцi ризику повинна бути такою, щоб залишковий ризик став прийнятним.

Засоби ТЗІ можуть забезпечувати один або декiлька варiантiв захисту вiд негативних дiй: iх виключення, попередження, зменшення iх впливу, стримування, виправлення. Пiд час вибирання засобiв важливо «зважувати» вартiсть iх придбання, реалiзацii, функцiонування, адмiнiстрування та технiчноi пiдтримки по вiдношенню до цiнностi активiв.

Існують обмеження, якi можуть впливати на вибирання засобiв ТЗІ. Наприклад, вони можуть понизити продуктивнiсть роботи системи. Тому необхiдно приймати таке рiшення, яке задовольняе вимогам продуктивностi i в той же час гарантуе достатнiй рiвень захисту. Результатом цього кроку е складання перелiку можливих засобiв ТЗІ з порiвняльним аналазом iх вартостi, недолiкiв, переваг та прiоритетiв реалiзацii.

Збереження ризику

Ризик може бути збережений, якщо його рiвень вiдповiдае критерiям прийняття ризику. У такому разi немае необхiдностi реалiзовувати додатковi засоби захисту.

Уникнення ризику

Якщо витрати на обробку ризику перевищують бюджет, може бути прийняте рiшення про уникнення цього ризику, що може бути реалiзоване як вiдмова вiд дiяльностi, пов’язаноi з цим ризиком, або змiна ii умов. Наприклад, вiдносно ризикiв, що викликаються стихiйними лихами, найбiльш вигiдною альтернативою може бути фiзичне перемiщення засобiв обробки iнформацii туди, де ймовiрнiсть таких ризикiв дуже мала.

Перенесення ризику

Якщо витрати на обробку ризику перевищують бюджет, може бути прийняте рiшення про перенесення ризику, що може бути реалiзоване за допомогою систем аутсорсингу та/або страхування. Вибiр цих систем залежить вiд вартостi iх використання.

Аутсорсинг – це передача компанiею частини ii завдань або процесiв стороннiм бiльш професiйним виконавцям на умовах субпiдряду. Для цього необхiдно укласти договiр iз сторонньою органiзацiею для проведення зовнiшнього монiторингу системи та запобiгання загрозам, перш нiж вони приведуть до збиткiв.

Страхування – це можливiсть вiдшкодування збиткiв, що можуть виникнути у наслiдок реалiзацii загроз, для чого також необхiдно укласти договiр iз страховою органiзацiею.

2.4. Прийняття ризикiв

Керiвництвом органiзацii повинно бути прийнято та задокументовано рiшення про прийняття ризикiв i вiдповiдальностi за це рiшення.

В деяких випадках рiвень залишкового ризику може не вiдповiдати критерiям прийняття ризику, оскiльки вживанi критерii не враховують усiх обставин. У таких випадках керiвництво може прийняти ризики, але зобов'язано iх прокоментувати та включити обгрунтування для рiшення, пов’язаного з перевищенням стандартного критерiю прийняття ризику.

Рiшення щодо прийняття ризику можуть внести поправки до вибору заходiв i засобiв захисту. Коли властивостi запропонованих заходiв i засобiв захисту вiдомi, можна повторно провести перевiрку залишкового ризику та визначити, чи досягнуто рiвень прийнятностi ризику або необхiдно змiнити рiшення щодо його прийнятностi, щоб вiдобразити iнформацiю про властивостi запропонованих заходiв i засобiв захисту.

Пiсля того, як всi заходи i засоби захисту реалiзованi, перевiренi та визначенi ефективними, результати перевiрки прийнятностi ризику повиннi бути повторно вивченi. Ризик, пов'язаний зi спiввiдношенням загроза/вразливiсть, повинен тепер бути скорочений до прийнятного рiвня або усунуто. Якщо цi умови не дотриманi, то рiшення, прийнятi на попереднiх кроках, повиннi бути переглянутi, щоб визначити належнi заходи захисту.

3. Вибiр варiанту побудови КСЗІ

Пiсля завершення аналiзу всiх можливих ризикiв необхiдно здiйснити вибiр варiанту побудови КСЗІ в залежностi вiд ступеня обмеження доступу до iнформацii, яка обробляеться в ІТС, рiвня ii критичностi, величини можливих збиткiв вiд реалiзацii загроз, матерiальних, фiнансових та iнших ресурсiв, якi е у розпорядженнi власника ІТС.

Характеристика можливих варiантiв побудови КСЗІ:

– мiнiмальний – досягнення необхiдного рiвня захищеностi iнформацii за мiнiмальних затрат i допустимого рiвня обмежень на технологiю ii обробки в ІТС;

– оптимальний – досягнення необхiдного рiвня захищеностi iнформацii за допустимих затрат i заданого рiвня обмежень на технологiю ii обробки в ІТС;

– максимальний – досягнення максимального рiвня захищеностi iнформацii за необхiдних затрат i мiнiмального рiвня обмежень на технологiю ii обробки в ІТС.

Пiсля цього необхiдно здiйснити первинне (попередне) оцiнювання допустимих витрат на блокування загроз, виходячи з вибраного варiанту побудови КСЗІ i видiлених на це коштiв.

На етапi проектування КСЗІ, пiсля формування пропозицiй щодо складу заходiв i засобiв захисту, здiйснюеться оцiнка залишкового ризику для кожноi пропозицii (наприклад, за критерiем «ефективнiсть/вартiсть»), вибираеться найбiльш оптимальна серед них i первинна оцiнка уточнюеться.

Якщо залишковий ризик не вiдповiдае критерiям прийнятностi, вносяться вiдповiднi змiни до складу заходiв i засобiв захисту, пiсля чого всi процедури виконуються повторно до одержання прийнятного результату.

На пiдставi визначених завдань i функцiй ІТС, результатiв аналiзу ii середовищ функцiонування, моделей загроз i порушникiв та результатiв аналiзу ризикiв визначаються компоненти ІТС (наприклад, ЛОМ, спецiалiзований АРМ, Інтернет-вузол тощо), для яких необхiдно або доцiльно розробляти своi власнi полiтики безпеки, вiдмiннi вiд загальноi полiтики безпеки в ІТС.

Визначаються загальна структура та склад КСЗІ, вимоги до можливих заходiв, методiв та засобiв захисту iнформацii, обмеження щодо середовищ функцiонування ІТС та використання ii ресурсiв для реалiзацii завдань захисту, припустимi витрати на створення КСЗІ, умови створення, введення в дiю i функцiонування КСЗІ (окремих ii пiдсистем, компонентiв), загальнi вимоги до застосування в ІТС (окремих ii пiдсистемах, компонентах) органiзацiйних, технiчних, криптографiчних та iнших заходiв захисту iнформацii, що ввiйдуть до складу КСЗІ.

Для ІТС формуеться перелiк необхiдних функцiональних послуг захисту (далi – ФПЗ) вiд НСД та вимог до рiвнiв реалiзацii кожноi з них, визначаеться рiвень гарантiй реалiзацii послуг. Визначенi вимоги складають профiль захищеностi iнформацii в ІТС або ii компонентi.

ФПЗ е iерархiчними в тому розумiннi, що iх реалiзацiя забезпечуе зростаючу захищенiсть вiд загроз вiдповiдного типу (конфiденцiйностi – К, цiлiсностi – Ц i доступностi – Д). Зростання ступеня захищеностi може досягатись як пiдсиленням певних послуг, тобто включенням до профiлю бiльш високого рiвня послуги, так i включенням до профiлю нових послуг.

Кожна послуга е набором функцiй, якi дозволяють протистояти певнiй множинi загроз. Чим вище рiвень послуги, тим бiльш повно забезпечуеться захист вiд певного виду загроз. Рiвнi послуг мають iерархiю за повнотою захисту, хоча й не е точними пiдмножинами один одного. Рiвнi починаються з першого й зростають до певного значення, унiкального для кожного виду послуг.

4. Оформлення звiту за результатами проведеноi роботи

Останнiй етап формування завдання на створення КСЗІ завершуеться оформленням «Звiту за результатами проведення аналiзу ризикiв та формування завдань на створення КСЗІ», який затверджуеться керiвником органiзацii-власника (розпорядника) ІТС.

Звiт повинен мiстити 2 роздiли:

– формалiзований або неформалiзований опис результатiв аналiзу ризикiв, пов’язаних з реалiзацiею загроз для iнформацii в ІТС;

– формулювання, з урахуванням результатiв виконаного аналiзу ризикiв, завдань на створення КСЗІ в ІТС.

7. Основнi вимоги до розробки комплексу засобiв захисту

КЗЗ повинен вiдповiдати вимогам НД ТЗІ 1.1-002-99 «Загальнi положення щодо захисту iнформацii в КС вiд НСД», тобто забезпечити:

– безперервний захист;