По всем вопросам обращайтесь на: info@litportal.ru

(©) 2003-2024.

✖

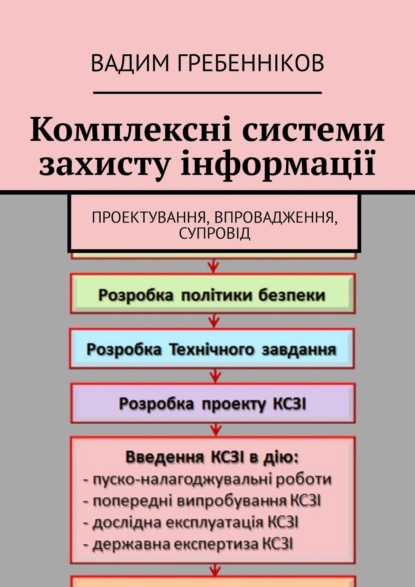

Комплексні системи захисту інформації. Проектування, впровадження, супровід

Настройки чтения

Размер шрифта

Высота строк

Поля

3) обробка ризикiв;

4) прийняття ризикiв.

Кiнцевою метою керування ризиком е мiнiмiзацiя ризику. Мета мiнiмiзацii ризику полягае в тому, що застосування ефективних заходiв захисту призводить до прийняття залишкового ризику.

Мiнiмiзацiя ризику складаеться з трьох частин:

– визначення областей, де ризик неприйнятний;

– вибiр ефективних заходiв захисту;

– оцiнювання заходiв захисту та визначення прийнятностi залишкового ризику.

2.1. Визначення критерiiв

На цьому етапi використовуються данi обстеження всiх середовищ ІТС з метою визначення того, якi iнформацiйнi та технiчнi ресурси зi складу ІТС i з якою детальнiстю повиннi розглядатися в процесi керування ризиком. Крiм того, необхiдно розробити критерii оцiнки ризикiв, впливу на активи та прийняття ризикiв.

Критерii оцiнки ризику повиннi розроблятися, враховуючи наступне:

– стратегiчна цiннiсть обробки iнформацii;

– критичнiсть iнформацiйних активiв;

– нормативно-правовi вимоги та договiрнi зобов'язання;

– важливiсть доступностi, конфiденцiйностi та цiлiсностi iнформацii.

Крiм того, критерii оцiнки ризикiв можуть використовуватися також для визначення прiоритетiв для обробки ризикiв.

Критерii впливу повиннi розроблятися, виходячи з мiри збитку, враховуючи наступне:

– цiннiсть iнформацiйного активу, на який виявлений вплив;

– порушення властивостi iнформацii (втрата конфiденцiйностi, цiлiсностi або доступностi);

– погiршення бiзнес-операцii;

– втрата цiнностi бiзнесу та фiнансовоi цiнностi;

– порушення планiв i кiнцевих термiнiв;

– збиток для репутацii;

– порушення нормативно-правових вимог або договiрних зобов'язань.

Критерii прийняття ризику повиннi встановлюватися з урахуванням:

– критерiiв якостi бiзнес-процесiв;

– нормативно-правових i договiрних аспектiв;

– операцiй;

– технологiй;

– фiнансiв;

– соцiальних i гуманiтарних чинникiв.

При розробцi критерiiв прийняття ризику слiд враховувати, що вони можуть:

– включати багато порогових значень з бажаним рiвнем ризику, але за умови, що при певних обставинах керiвництво прийматиме риски, що знаходяться вище вказаного рiвня;

– визначатися як кiлькiсне спiввiдношення оцiненоi вигоди до оцiненого ризику для бiзнесу;

– включати вимоги для майбутньоi додатковоi обробки, наприклад, ризик може бути прийнятий, якщо е згода на дii щодо його зниження до прийнятного рiвня у рамках певного перiоду часу.

2.2. Аналiз ризикiв складаеться з таких заходiв:

– iдентифiкацiя ризикiв;

– вимiрювання ризикiв;

– оцiнювання ризикiв.

Ідентифiкацiя ризикiв

Метою iдентифiкацii ризику е визначення випадкiв нанесення потенцiйноi шкоди та отримання уявлень про те, як, де i чому могла статися ця шкода. Для цього необхiдно виконати iдентифiкацiю наявних засобiв захисту, вразливостей системи i можливих наслiдкiв реалiзацii загроз.

Ідентифiкацiя наявних засобiв захисту

Ідентифiкацiя усiх наявних засобiв захисту мае бути зроблена для того, щоб уникнути iх дублювання або непотрiбноi роботи. Одночасно слiд провести перевiрку справностi i правильностi функцiонування засобiв захисту.

Будь-який дефект засобiв захисту може стати причиною вразливостi. Одним iз способiв кiлькiсно оцiнити дii засобу захисту – подивитися, як вiн зменшуе вiрогiднiсть загрози та використання вразливостi.

Наявний або запланований засiб захисту можна iдентифiкувати як неефективний, недостатнiй або необгрунтований. Якщо його визнали необгрунтованим або недостатнiм, необхiдно визначити, чи потрiбно засiб захисту вилучити, замiнити ефективнiшим або залишити без змiн, наприклад, iз-за нестачi грошей на новий.

Ідентифiкацiявразливостей системи

Необхiдно iдентифiкувати всi вразливостi, якi можуть бути використанi потенцiйними загрозами для нанесення збитку. Навiть та вразливiсть, яка не вiдповiдае нiякiй загрозi i тому не вимагае засобiв захисту, повинна знаходитися пiд контролем на предмет можливих змiн.

Зрозумiло, що аналiз загроз повинен розглядатися у тiсному зв'язку з вразливостями ІТС. Завданням даного етапу управлiння ризиками е складання перелiку можливих вразливостей системи i класифiкацiя цих вразливостей з урахуванням iх «сили».

Градацiю вразливостей можна розбити по таких рiвнях: високий, середнiй та низький.

Джерелами складання такого перелiку уразливостей можуть стати:

– загальнодоступнi, регулярно друкованi списки вразливостей;